OWASP ZAP の DOM XSS Active scanner rule についてのメモ

※当サイトにはプロモーションが含まれています。

公開日:

更新日:

1. OWASP ZAP の DOM XSS Active scanner rule について

OWASP ZAP の Active Scan で、DOM Based XSS を検知するためのルールです。

2. 情報源

ドキュメント

ソースコード

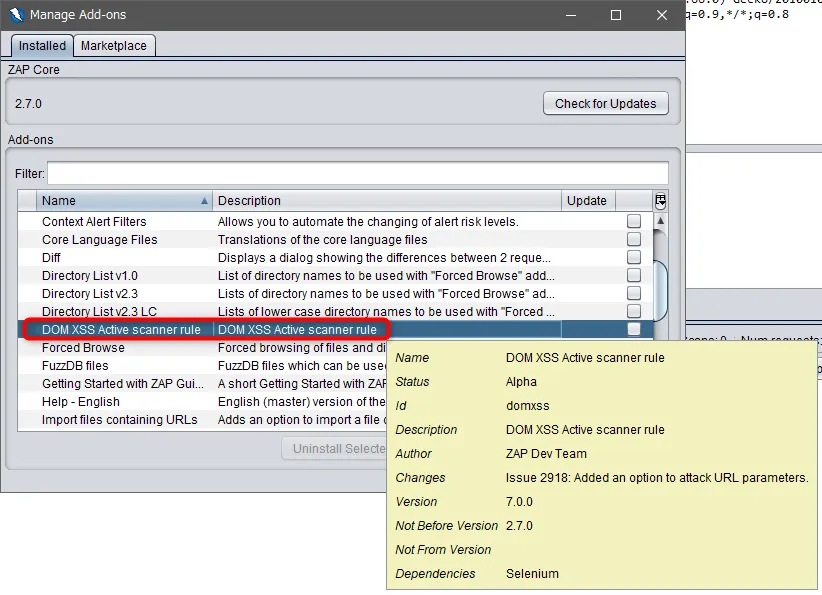

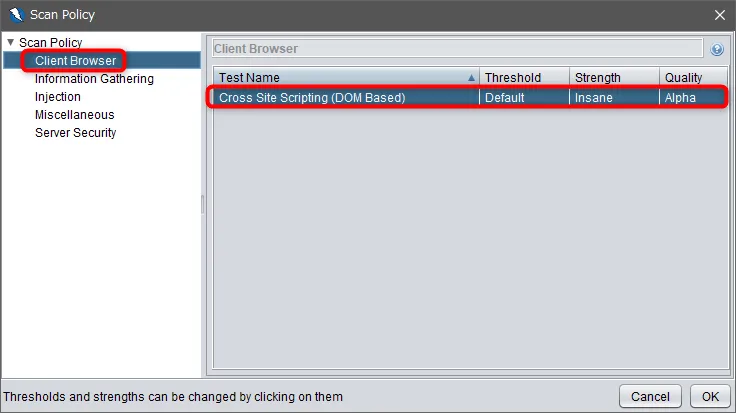

3. スクリーンショット

アドオン一覧画面

スキャンポリシー画面

4. 動作メモ

- Selenium を使って Firefox を操作することでテストが実行される。

- 診断対象URLの末尾に、攻撃文字列を含むフラグメント識別子を追加してアクセスする。

- 画面上の input要素1つ1つに攻撃文字列をセット + クリックを行う。

- 画面上の div要素を1つ1つクリックしていく。

- alert() が実行された場合、脆弱性の存在有りと判定する。

- UnhandledAlertException (https://seleniumhq.github.io/selenium/docs/api/java/org/openqa/selenium/UnhandledAlertException.html) という例外を受け取ることで、alert() が発生したことを判定している。

- etc.

5. 感想

- 例えば、ボタンとして button要素使われていると何も検査されない。診断対象となる要素の種類を増やす必要がある。

- input, div 要素が使われているページであればそれなりに検知できる。

- 診断後、ZAP の Alertタブに表示される各アラート情報は、1つ1つ慎重に検証しないといけない。なぜ引っ掛かったのかよく分からない項目があったりする。

- まだステータスが alpha であるし、今後に期待したい。

広告