IPA ウェブ健康診断仕様とは?

※当サイトにはプロモーションが含まれています。

Webアプリケーションの脆弱性を診断したい場合に、出発点として使える資料をIPA 情報処理推進機構が公開しています。「安全なウェブサイトの作り方」とともに公開されている「ウェブ健康診断仕様」という資料です。

以下のリンク先からダウンロードできます。

IPAからのプレス発表では、以下のように説明されています。

今回、新たな別冊として「ウェブ健康診断仕様」を加えました。この別冊では、ウェブサイトで基本的な脆弱性対策ができているかを確認する方法を解説しています。現在運用しているウェブサイトを診断することにより、対策が行われているのかどうかという現状を知り、それに基づいて対策を検討・実施することで、ウェブサイトの安全性の向上を図ることができます。

この「ウェブ健康診断仕様」は、財団法人地方自治情報センター(LASDEC)によって作成され、地方公共団体1,200団体のウェブサイトを診断するために活用された実績があります。今回、地方公共団体だけではなく、中小企業など民間でのより広い活用と、それによるセキュリティ対策の促進を目的としてIPAが移管を受けました。今回IPAは、これをベースに「安全なウェブサイト」本編と連携できるよう一部再構成しました。IPAとしては、本編とこの別冊が相補的に活用されることで、より安全なウェブサイトが運用されることを願っています。

IPA 独立行政法人 情報処理推進機構:プレス発表:「安全なウェブサイトの作り方」に別冊「ウェブ健康診断仕様」を追加~基本的な脆弱性対策ができているか現状を知るために~

(2012年12月26日)

この中にあるように、元々この資料は地方自治情報センター(LASDEC)が作成したものです。元のサイトはこちらにあります。 → ウェブ健康診断 - 財団法人 地方自治情報センター(LASDEC)

また、IPAが直接公開している資料の他にも、ウェブ健康診断仕様の活用方法についてスライドが公開されています。→ 自分でできるWebアプリケーション脆弱性診断 - デブサミ2010

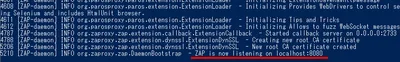

ウェブ健康診断では11種類の脆弱性を対象とします。ウェブアプリケーションの中から、それぞれの脆弱性が入りこみやすいページを選び出し簡易的な方法で脆弱性の有無を判定するというやり方です。詳細な脆弱性診断を行う前段階の検査という位置付けです。

診断する脆弱性は以下となっています。

- SQLインジェクション

- クロスサイト・スクリプティング

- CSRF(クロスサイト・リクエストフォージェリ)

- OSコマンド・インジェクション

- ディレクトリ・リスティング

- メールヘッダ・インジェクション

- パス名パラメータの未チェック/ディレクト リ・トラバーサル

- 意図しないリダイレクト

- HTTPヘッダ・インジェクション

- 認証

- セッション管理不備

- 認可制御の不備、欠落

- クローラへの耐性

気を付けなければいけないのは、この資料の中の注意事項にあるように、この診断で問題がなかったからといって、そのWebアプリケーションに脆弱性はないとは言えないことです。また、一部の診断ではウェブアプリケーションに対して副作用があります。とは言え、これらの注意点は致し方のない話しではあります。

この手の資料はなかなかありませんので活用しない手はないですね。

疑問点

このウェブ健康診断仕様の中でいくつか疑問に思った箇所をここにメモしておきます。

- SQLインジェクションの診断に関して

- 検出パターン2,3の備考欄にある「レスポンスの diff(差分)」のレスポンスというのはHTTPヘッダを含むのか?

[最終更新日: 2014年3月6日]

広告